| · | 05.05 | Уязвимости в Nix и Lix, позволяющие поднять привилегии в системе (14 +3) |

|

В пакетных менеджерах Nix и Lix выявлена уязвимость, позволяющая выполнить код с правами фонового процесса, который в NixOS и многопользовательских установках выполняется под пользователем root. Проблема (CVE не присвоен) проявляется в фоновом процессе nix-daemon, применяемом для организации доступа непривилегированных пользователей к сборочным операциям и хранилищу пакетов.

Уязвимость возникает из-за отсутствия ограничения рекурсивной обработки директорий в коде для разбора архивов NAR (Nix Archive), что можно использовать для инициирования исчерпания стека сопрограмм и перезаписи содержимого кучи (heap), размещённой после стека без сторожевых страниц памяти. Проблема может быть эксплуатирована любым пользователем, способным устанавливать соединения к nix-daemon. По умолчанию все пользователи имеют такую возможность, что позволяет поднять свои привилегии до пользователя root в многопользовательских установках Nix. Проблема решена ограничением уровня рекурсии в 64 вложенных директории, добавлением сторожевых страниц памяти между стеком и кучей и реализацией дополнительных проверок символических ссылок в NAR. В Nix уязвимость проявляется начиная с версии 2.24.4 и устранена в выпусках 2.34.7, 2.33.6, 2.32.8, 2.31.5, 2.30.5, 2.29.4, 2.28.7. В Lix уязвимость появилась в выпуске 2.93.0 и устранена в обновлениях 2.93.4, 2.94.2 и 2.95.2. Пакетный менеджер Guix уязвимость не затрагивает. Помимо этого в опубликованных обновлениях Nix устранена ещё одна уязвимость (CVE отсутствует), которой присвоен средний уровень опасности (4.3 из 10). Проблема проявляется начиная с выпуска Nix 2.24.7 и позволяет организовать запись файлов в область за пределами корневого каталога, в который осуществляется распаковка архива. Уязвимость эксплуатируется через создание в tar-файлах элементов с абсолютными файловыми путями. При распаковке подобных архивов командой "nix-prefetch-url --unpack" или "nix store prefetch-file --unpack" файлы с абсолютными путями извлекаются как есть, без преобразования в относительный путь.

| ||

|

Обсуждение (14 +3) |

Тип: Проблемы безопасности |

| ||

| · | 05.05 | Выпуск дистрибутива OmniOS CE r151058, построенного на технологиях OpenSolaris (12) |

|

Опубликован релиз дистрибутива OmniOS Community Edition r151058, основанного на наработках проекта Illumos, продолжающего развитие ядра, сетевого стека, файловых систем, драйверов, библиотек и базового набора системных утилит OpenSolaris. OmniOS примечателен предоставлением поддержки гипервизоров bhyve и KVM, виртуального сетевого стека Crossbow, файловой системы ZFS и средств запуска легковесных Linux-контейнеров. Дистрибутив может применяться для построения масштабируемых web-систем, виртуализации и создания систем хранения.

Среди изменений в новом выпуске:

| ||

|

Обсуждение (12) |

Тип: Программы |

| ||

| · | 05.05 | В Apache httpd 2.4.67 устранена уязвимость в HTTP/2, не исключающая удалённое выполнение кода (22 +8) |

|

Представлен релиз HTTP-сервера Apache 2.4.67, в котором устранено 11 уязвимостей и внесено несколько исправлений. Наиболее опасная уязвимость (CVE-2026-23918) вызвана двойным освобождением памяти в модуле mod_http2 и потенциально может привести к удалённому выполнению кода на сервере через манипуляции с протоколом HTTP/2. Уязвимость проявляется только в выпуске 2.4.66. Проблеме присвоен уровень опасности 8.8 из 10.

Ещё одна уязвимость (CVE-2026-24072) с уровнем опасности 8.8 присутствует в модуле mod_rewrite и позволяет локальным пользователям хостинга, имеющим право создавать файлы ".htaccess", прочитать содержимое любых файлов в системе с привилегиями пользователя под которым запущен процесс httpd. Менее опасные уязвимости:

Кроме того, в новом выпуске устранены не связанные с безопасностью ошибки в mod_http2 и mod_md, а также добавлены новые MIME-типы в файл conf/mime.types: vnd.sqlite3, HEIC, HEIF.

| ||

|

Обсуждение (22 +8) |

Тип: Проблемы безопасности |

| ||

| · | 04.05 | Amazon опубликовал REX, среду для контролируемого выполнения скриптов (69 +3) |

|

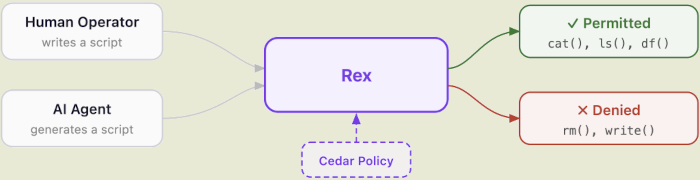

Компания Amazon представила движок безопасного исполнения скриптов REX (Trusted Remote Execution), допускающий только разрешённые для каждого конкретного скрипта операции. Например, если скрипт рассчитан на разбор логов, то ему будет предоставлен только доступ на чтение лога, а несанкционированные попытки удаления или изменения файлов заблокируются. Код REX написан на языке Rust и открыт под лицензией Apache 2.0.

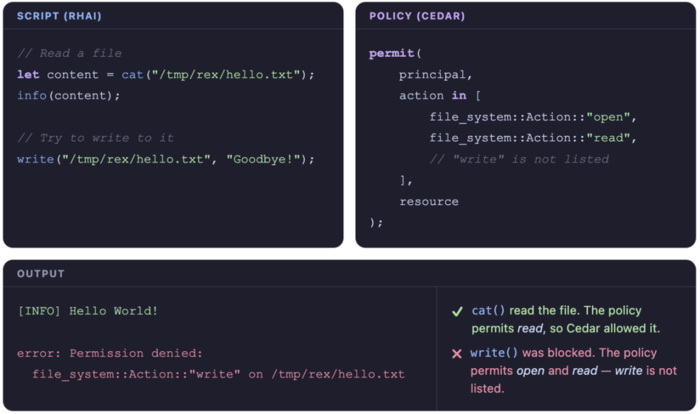

REX может применяться для контроля и ограничения операций, выполняемых скриптами, генерируемыми AI-агентами в процессе выполнения запросов системной автоматизации. При помощи REX владелец хоста может блокировать выполнение нецелевых действий и управлять тем, какие именно операции разрешены, независимо от запросов, поступающих AI-агенту. Подобный подход даёт возможность защититься от нового класса атак, в которых злоумышленники используют подстановку запросов AI-агентам для выполнения действий в системе.  Для написания скриптов в REX применяется язык Rhai, использующий динамическую типизацию и предоставляющий синтаксис, напоминающий смесь JavaScript и Rust. К скрипту привязываются правила на языке Cedar, регламентирующие каждую выполняемую скриптом системную операцию. Скрипты выполняются в изолированном sandbox-окружении, в котором допускаются только явно разрешённые правилами операции с файлами, сетевые возможности, средства управления процессами и прочие системные функции. Каждый системный вызов, такой как открытие, чтение или запись файла, перед выполнением авторизируется в соответствии с заданными правилами. Модель обеспечения безопасности строится на том, что правила отделены от скриптов и определяются не создателями скриптов или запускающими скрипты, а владельцем сервиса. Для исключения состояния гонки в скриптах и атак через символические ссылки в скриптах по возможности используются файловые дескрипторы, а не пути. По умолчанию выполняемые движком REX скрипты не имеют прямого доступа к хосту и проводят операции через авторизированные Rust API.

| ||

|

Обсуждение (69 +3) |

Тип: Программы |

| ||

| · | 04.05 | Автор Notepad++ потребовал переименовать порт для macOS из-за нарушения товарного знака (119 +56) |

|

Автор открытого редактора кода Notepad++ обратил внимание на появление неофициального порта "Notepad++ for macOS", использующего без разрешения товарный знак Notepad++ и логотип проекта. Порт не имеет никакого отношения к основному проекту, но на своём сайте копирует оформление официального сайта Notepad++, использует на странице загрузки название "Notepad++ 1.0.5", а на странице с информацией о проекте упоминает создателя Notepad++ среди автора порта.

По мнению создателя Notepad++ подобные действия вводят пользователей в заблуждение и создают впечатление, что порт для macOS является частью официального проекта, созданного при участии и с ведома автора Notepad++. Код порта написан сторонним энтузиастом с использованием AI-ассистента Claude. В репозитории и на сайте не уточняется, что это сторонний проект, поэтому во многих заметках в социальных сетях, блогах и интернет-изданиях порт стали преподносить как появление в Notepad++ поддержки платформы macOS, а не как возникновение отдельного проекта, никак не связанного с разработчиками оригинального Notepad++. Дон Хо (Don Ho), автор Notepad++, призвал прекратить использование логотипа Notepad++ и переименовать порт, чтобы у пользователей не возникали ложные ассоциации о его связи с основным проектом. В остальном Дон Хо приветствовал попытки адаптировать код для macOS и считает, что проведённая работа сможет помочь многим пользователям данной платформы. Дон Хо ничего не имеет против создания форков отрытого кода, но призывает не вводить в заблуждение их мнимой связью с исходными проектами.

| ||

|

Обсуждение (119 +56) |

Тип: К сведению |

| ||

| · | 04.05 | Выпуск Dropbear SSH 2026.90 с устранением уязвимостей (39 +14) |

|

Опубликован выпуск проекта Dropbear 2026.90, развивающего сервер и клиент SSH, получивший распространение в беспроводных маршрутизаторах и компактных дистрибутивах, подобных OpenWrt. Dropbear отличается низким потреблением памяти, возможностью отключения лишней функциональности на этапе сборки и поддержкой сборки клиента и сервера в одном исполняемом файле по аналогии с busybox. При статическом связывании с uClibc исполняемый файл Dropbear занимает всего 110kB. Dropbear поддерживает перенаправление X11, совместим с файлом ключей OpenSSH (~/.ssh/authorized_keys) и может создавать мультисоединения с пробросом через транзитный хост. Код проекта написан на языке Си и распространяется под лицензией, близкой к MIT.

В новой версии исправлено несколько проблем с безопасностью:

Не связанные с безопасностью изменения:

| ||

|

Обсуждение (39 +14) |

Тип: Программы |

| ||

| · | 04.05 | Выпуск qBittorrent 5.2.0 (130 +35) |

|

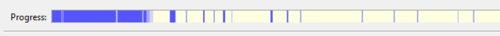

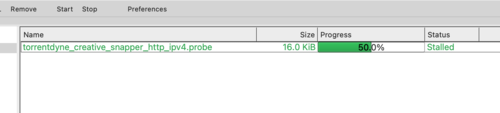

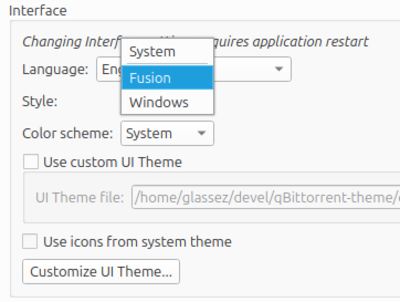

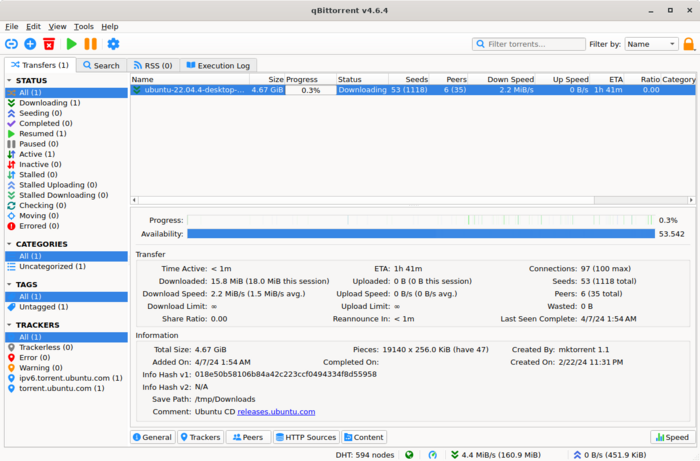

Опубликован выпуск торрент-клиента qBittorrent 5.2.0, написанного с использованием тулкита Qt и развиваемого в качестве открытой альтернативы µTorrent, приближенной к нему по интерфейсу и функциональности. Среди возможностей qBittorrent: интегрированный поисковый движок, возможность подписки на RSS, поддержка многих BEP-расширений, удалённое управление через web-интерфейс, режим последовательной загрузки в заданном порядке, расширенные настройки для торрентов, пиров и трекеров, планировщик пропускной способности и IP-фильтр, интерфейс для создания торрентов, поддержка UPnP и NAT-PMP. Код проекта написан на языке С++ и распространяется под лицензией GPLv2+. Сборки формируются для Linux, Windows и macOS.

Среди изменений:

| ||

|

Обсуждение (130 +35) |

Тип: Программы |

| ||

| · | 03.05 | Проект VideoLAN опубликовал dav2d, декодировщик для видео в формате AV2 (136 +45) |

|

Разработчики проекта VideoLAN опубликовали первый предварительный выпуск библиотеки dav2d с реализацией альтернативного свободного декодировщика формата кодирования видео AV2. Код проекта написан на языке Си с ассемблерными вставками и распространяется под лицензией BSD. Реализована поддержка архитектур x86, x86_64, ARM64, Loongarch, PPC и RISC-V.

Dav2d оптимизирован для достижения максимальной производительности и заявлен как самый быстрый из существующих декодировщиков AV2 для всех поддерживаемых платформ. Предполагается, что предложенная в dav2d программная реализация AV2 позволит компенсировать отсутствие аппаратных декодировщиков на ранней стадии продвижения кодека AV2. По своим целям и архитектуре новая библиотека dav2d напоминает существующий проект dav1d и отличается реализацией кодека AV2 вместо AV1. Некоторые общие возможности перенесены из кодовой базы dav1d. Библиотека dav2d будет поддерживать все возможности AV2, включая расширенные виды субдискретизации и все заявленные в спецификации параметры управления глубиной цвета. Проект находится на стадии разработки и пока не рекомендован для внедрения в рабочие системы, так как финальная спецификация для AV2 ещё не утверждена. Кодек AV2 не требует лицензионных отчислений и развивается альянсом Open Media (AOMedia) в качестве преемника формата AV1. Особенности кодека AV2:

| ||

|

Обсуждение (136 +45) |

Тип: Программы |

| ||

| · | 03.05 | Выпуск Brython 3.14.1, реализации языка Python для web-браузеров (73 +8) |

|

Доступен релиз проекта Brython 3.14.1 (Browser Python) с реализацией языка программирования Python 3 для web-браузеров, позволяющей использовать Python вместо JavaScript для разработки скриптов для Web. Код проекта написан на языке Python и распространяется под лицензией BSD.

Подключив библиотеки brython.js и brython_stdlib.js, web-разработчик может использовать язык Python для определения логики работы сайта на стороне клиента, применяя Python вместо JavaScript. Для включения Python-кода на страницы используется тег <script> с mime-типом "text/python". Допускается как встраивание кода на страницу, так и загрузка внешних скриптов (<script type="text/python" src="test.py">). Из скрипта предоставляется полный доступ к элементам и событиям DOM. Помимо доступа к стандартной библиотеке Python предлагаются специализированные библиотеки для взаимодействия с DOM и JavaScript-библиотеками, такими как jQuery, D3, Highcharts и Raphael. Поддерживается использование CSS-фреймворков Bootstrap3, LESS и SASS. Выполнение Python-кода из блоков <script> производится через предварительную компиляцию этого кода, выполняемую обработчиком Brython после загрузки страницы. Компиляция инициируется при помощи вызова функции brython(), например через добавление "<body onload="brython()">". На основе Python-кода формируется представление на языке JavaScript, которое затем выполняется штатным JavaScript-движком браузера (для сравнения, проект PyPy.js предлагает для выполнения Python-кода в браузере скомпилированный в asm.js интерпретатор CPython, а Skulpt реализует интерпретатор на JavaScript). Итоговая производительность большинства операций во встраиваемых в web-страницы Python-сценариях близка к производительности CPython. Задержка возникает только на этапе компиляции, но для её устранения предоставляется возможность загрузки предварительно скомпилированного в JavaScript кода, которая применяется для ускорения загрузки стандартной библиотеки (Brython предоставляет инструментарий для создания JavaScript-библиотек на основе модулей Python). Новый выпуск примечателен полной переработкой реализации встроенных типов и переписыванием кода для разбора аргументов встроенных функций и методов. В ветке Brython 3.14 обеспечена совместимости с CPython 3.14 и реализована большая часть новых возможностей данного выпуска, включая поддержку t-строк и отложенной обработки аннотаций.

| ||

|

Обсуждение (73 +8) |

Тип: Программы |

| ||

| · | 03.05 | Релиз классической игры NetHack 5.0.0 (81 +29) |

|

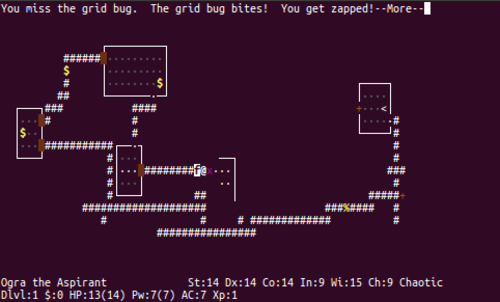

Представлен релиз консольной пошаговой однопользовательской стратегической игры NetHack 5.0.0, реализованной в жанре Roguelike и предлагающей проходить динамически генерируемые подземные лабиринты, сражаясь с монстрами, находя артефакты и прокачивая свои возможности. Успешному прохождению уровней способствует изучение исходных текстов игры и обсуждение стратегии прохождения с другими игроками. Игра развивается с 1987 года. Прошлый значительный выпуск NetHack 3.6.0 был сформирован в 2015 году. Код написан на языке Си и распространяется под открытой лицензией NetHack.

В новой версии предложено более 3100 исправлений и изменений, проведена значительная чистка кодовой базы, усовершенствована архитектура и переделан сборочный процесс. Код игры доведён до соответствия стандарту C99. Обеспечена поддержка кросс-компиляции для разных платформ и операционных систем. Компиляторы игровых уровней и подземелий, а также движок обработки текстовых файлов с квестами переведены с yacc и lex на язык Lua, встроены и теперь генерируют контент в процессе игры.

| ||

|

Обсуждение (81 +29) |

Тип: Программы |

| ||

| · | 03.05 | Linux Mint начал публиковать HWE-сборки с более новым ядром (67 +12) |

|

Разработчики дистрибутива Linux Mint начали публикацию обновлённых iso-образов, поставляемых с более новыми версиями ядра Linux. Для выпущенной в январе версии

Linux Mint 22.3, изначально поставляемой с ядром 6.14, опубликовано HWE-обновление (Hardware Enablement) с версией ядра 6.17, перенесённой из Ubuntu 24.04.4 LTS. Предполагается, что публикация подобных промежуточных обновлений iso-образов решит возникающие у пользователей проблемы с поддержкой нового оборудования, на фоне продления цикла подготовки релизов и решении опубликовать следующий выпуск Linux Mint в конце декабря 2026 года, а не в начале сентября.

| ||

|

Обсуждение (67 +12) |

Тип: К сведению |

| ||

| · | 02.05 | Служба здравоохранения Великобритании намерена закрыть свои репозитории с открытым кодом из-за AI (106 +19) |

|

Национальная служба здравоохранения Великобритании готовится закрыть доступ к почти всем своим репозиториям с открытым кодом в ответ на появление новых рисков, связанных с безопасностью. Подобные риски вызваны значительным прогрессом возможностей по выявлению уязвимостей при помощи больших языковых моделей, таких как Claude Mythos.

Теренс Иден (Terence Eden), участвовавший в продвижения открытых стандартов и открытого ПО в госучреждениях Великобритании, считает решение ошибочным и противоречащим действующему в Великобритании регламенту "Tech Code of Practice", предписывающему применение открытых моделей разработки и использование открытого кода. По мнению Теренса, риск переоценён и для большинства репозиториев, доступ к которым намерены ограничить, сканирование AI-инструментами не создаёт новых угроз безопасности, так как в этих репозиториях в основном размещены наборы данных, руководства, макеты интерфейса, а также внутренние и исследовательские инструменты, не задействованные в публичных сервисах. При участии Теренса организовано резервное копирование репозиториев службы здравоохранения Великобритании. В случае удаления репозиториев, они будут повторно опубликованы в другом месте, так как открытые лицензии, под которыми распространяется содержимое, разрешают это.

| ||

|

Обсуждение (106 +19) |

Тип: Тема для размышления |

| ||

| · | 02.05 | Релиз мультимедийной библиотеки LDL 0.1, оптимизированной для маломощных систем (129 +37) |

|

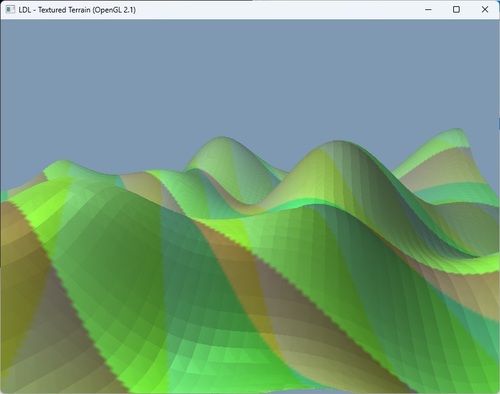

Состоялся первый публичный релиз мультимедийной библиотеки LDL (Little DirectMedia Layer), позволяющей создавать графические приложения, способные работать как на современных, так и на устаревших системах (Windows 95+, дистрибутивы с ядром Linux 2.0+, FreeBSD 3.0+). Предоставляется простой кроссплатформенный API для управления окнами и обработки событий с устройств ввода. Для отрисовки может использоваться OpenGL 1.0-4.6. Код поставляется под лицензией LGPL 3.0.

Релиз примечателен переходом с использования языка C++98 на язык ANSI C (C89) для обеспечения максимальной переносимости и совместимости со старыми компиляторами и платформами, включая DOS, Windows 95 и PlayStation 1. Проект планируют развивать постепенно: в первой версии предложены возможности для работы с окнами, событиями ввода и графикой, после чего начнётся развитие 2D-рендера, средств для работы со звуком и шрифтами, бэкендов для работы поверх библиотек SDL 1.2, SDL 2.x, SDL 3.x, SFML и GLFW. Использование бэкендов SDL, SFML и GLFW позволит без изменения кода собирать приложения для платформ, напрямую не поддерживаемых в LDL. В планах на будущее также отмечается создание универсального API для работы со спрайтами и 2D-графикой, который можно использовать независимо от выбранного бэкенда (OpenGL, Vulkan, программная отрисовка, библиотеки типа SDL).

| ||

| · | 02.05 | Ветка KDE Plasma 6.7 перешла на стадию мягкой заморозки (92 +14) |

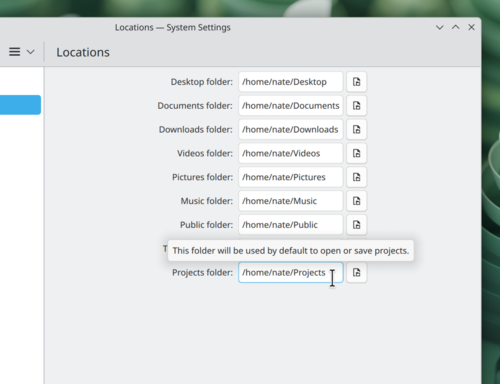

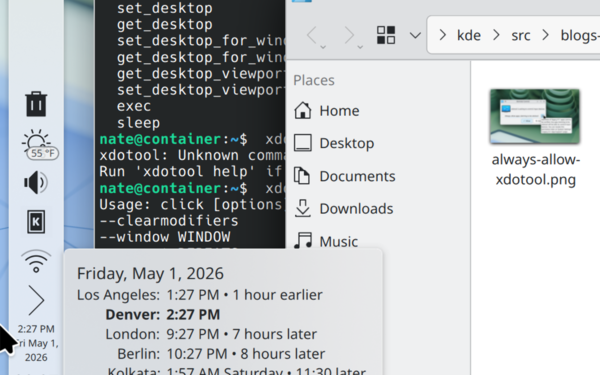

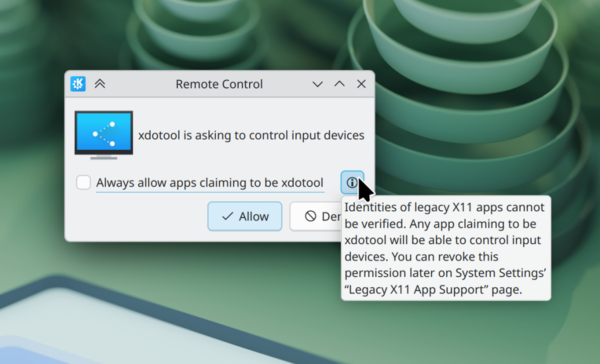

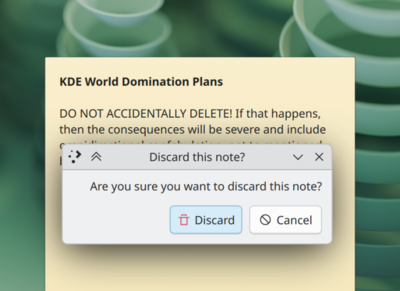

Опубликован очередной еженедельный отчёт о разработке KDE, в котором представлены изменения для ветки KDE Plasma 6.7, релиз которой ожидается в июне. Несколько дней назад ветка KDE Plasma 6.7 переведена на стадию мягкой заморозки, на которой прекращён приём новых возможностей и внимание разработчиков переключено на оттачивание функциональности перед релизом и завершение принятия в ветку ранее намеченных изменений. Среди принятых за неделю изменений:

| ||

|

Обсуждение (92 +14) |

Тип: Обобщение |

| ||

| · | 02.05 | Доступны Wine 11.8, Wine-staging 11.8 и Proton-CachyOS 11 (43 +9) |

|

Опубликован экспериментальный выпуск открытой реализации Win32 API - Wine 11.8. С момента выпуска 11.7 было закрыто 22 отчёта об ошибках и внесено 239 изменений.

Наиболее важные изменения:

Одновременно сформирован выпуск проекта Wine Staging 11.8, предоставляющего расширенные сборки Wine, включающие не полностью готовые или рискованные патчи, пока непригодные для принятия в основную ветку Wine. По сравнению с Wine в Wine Staging предоставляется 281 дополнительный патч. В новом выпуске Wine Staging осуществлена синхронизация с кодовой базой Wine 11.8 и обновлён код vkd3d. В основной состав Wine перенесены патчи, добавляющие в реализацию D3D9 отсутствующие сигнатуры для определения указателей на таблицы виртуальных функций (vtable). Дополнительно можно отметить выпуск Proton-CachyOS 11, редакции пакета запуска Windows-приложений Proton, развиваемой разработчиками дистрибутива CachyOS. Выпуск синхронизирован с веткой Proton Experimental 11.0-20260428 и отличается применением дополнительных патчей и изменением настроек. С изменениями в ветке Proton 11 можно ознакомиться в анонсе бета-версии.

| ||

|

Обсуждение (43 +9) |

Тип: Программы |

| ||

| Следующая страница (раньше) >> | ||