|

В свежих обновлениях прошивок для информационно-развлекательной системы автомобилей Mazda, основанной на платформе Android, устранена уязвимость, которая оставалась неисправленной с мая 2014 года и активно использовалась энтузиастами для установки улучшенных вариантов прошивки, например, применялась в пакете MZD-AIO-TI (MZD All In One Tweaks Installer).

Проблемная прошивка использовалась в мультимедийных системах моделей Mazda CX-3, CX-5, CX-7, CX-9, Mazda 2, Mazda 3, Mazda6 и

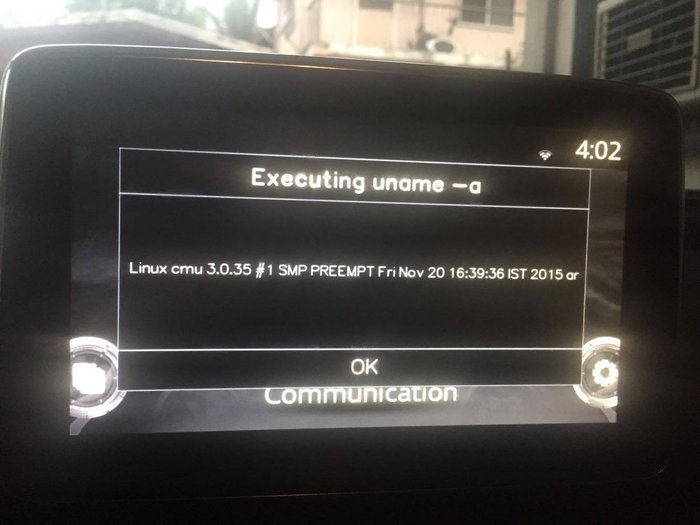

Mazda MX-5. Уязвимость, которая устранена в прошивке MZD Connect 59.00.502, интересна тем, что позволяет организовать выполнение любого shell-сценария на стороне медиасистемы автомобиля при подключении Flash-накопителя, содержащего специально оформленные файлы.

В частности, проблема вызвана возможностью определения дополнительных настроек при установке обновления прошивки. Само по себе обновление снабжено цифровой подписью и не может быть подменено, но загрузчик предоставляет ряд опций, среди которых возможность передачи дополнительных команд установщику. Для выполнения кода достаточно создать файл конфигурации dataRetrieval_config.txt и воспользоваться опцией "CMD_LINE", через которую можно передать ссылку на команды, которые будут исполнены при загрузке обновления прошивки (например, "CMD_LINE=sh /mnt/sda1/info.sh", где info.sh размещённый на Flash скрипт для выполнения.

Ещё одна уязвимость выявлена в информационной системе автомобилей Subaru, предоставляющей доступ к сервису удалённого доступа Starlink, позволяющему со смартфона контролировать состояние подсистем автомобиля. Изучив особенности установки канала связи между мобильным приложением Starlink и серверами Subaru исследователи выявили 8 уязвимостей, при помощи которых имеется возможность добавить дополнительных пользователей в учётную запись в сервисе Starlink.

Проблема заключается в том, что применяемый для аутентификации сеансовый ключ не защищён и может быть подделан или перехвачен (в том числе передаётся в открытом виде как параметр URL). При помощи перехваченного токена атакующий может выполнить действия от имени владельца автомобиля, в том числе управлять замками дверей, просмотреть лог с историей использования автомобилем и получить данные о местоположении.

|