| · | 07.06.2026 | Планы развития Ubuntu Desktop 26.10 (118 –8) |

Жан-Батист Лальман (Jean Baptiste Lallement), директор по инжинирингу в компании Canonical, опубликовал планы по развитию функциональности среды рабочего стола, которые намерены воплотить в осеннем выпуске Ubuntu 26.10. Выделяется четыре ключевые направления работы:

| ||

|

Обсуждение (118 –8) |

Тип: Обобщение |

| ||

| · | 07.06.2026 | Стабильный выпуск XLibre XServer 25.1, форка X.Org Server (109 +32) |

|

Спустя ровно год с момента основания форка X.Org Server представлен выпуск XLibre 25.1.6. Выпуск ознаменовал перевод ветки 25.1 в разряд стабильных (прошлые обновления имели качество бета-версий и предназначались для тестирования). XLibre применяется по умолчанию в дистрибутивах Artix Linux, GhostBSD, OpenMandriva и Vendefoul Wolf. Для Arch Linux, Debian, DragonFly BSD, Fedora, FreeBSD, Gentoo Linux, GNU Guix, Linux Mint, MX Linux, RHEL, Slackware, Ubuntu и Void Linux сообществом поддерживаются пакеты для замены X.Org Server на XLibre.

Основные изменения в ветке XLibre XServer 25.1:

Проект развивает Энрико Вайгельт (Enrico Weigelt), занимающий первое место по числу подготовленных для X-сервера изменений - до создания форка от Энрико в X.Org Server было принято около 1600 изменений и ещё более 1200 изменений включено в кодовую базу форка. Энрико также является мэйнтейнером драйверов AMD FCH GPIO и VIRTIO GPIO в ядре Linux, и мэйнтейнером Xnest. Причиной создания форка было несогласие с политикой сопровождающих X.Org, ведущей к стагнации разработки, в то время как Энрико выступал за активное продолжение развития и проведения большой чистки X-сервера. Недовольство сопровождающих в отношении Энрико, которое привело к прекращению приёма от него изменений, вызвано тем, что некоторые связанные с проведением чистки изменения приводили к проблемам, регрессиям, нарушению ABI и сбоям при сборке.

| ||

|

Обсуждение (109 +32) |

Тип: Программы |

| ||

| · | 06.06.2026 | Изменение процесса разработки и прогресс в развитии браузера Ladybird (52 +18) |

|

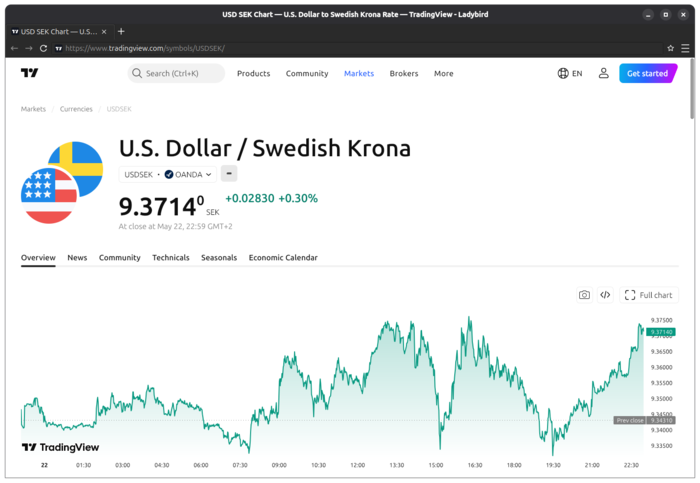

Андреас Клинг (Andreas Kling), основатель web-браузера Ladybird, объявил об изменении процесса разработки проекта. Ladybird отныне прекращает приём публичных pull-запросов и переходит к продвижению изменений в кодовую базу только через сопровождающих. Все уже открытые публичные pull-запросы будут закрыты. Исходный код Ladybird продолжит поставляться под лицензией BSD. Сообщения о проблемах, уязвимостях и тестировании работы с сайтами продолжат приниматься без изменения. Сторонние энтузиасты также смогут принимать участие в обсуждениях, связанных с поддержкой стандартов и архитектурой проекта.

В качестве причин прекращения принятия публичных pull-запросов упоминается подготовка к первому альфа-выпуску, требующая более строгого распределения ответственности за вносимые изменения. По мнению создателей Ladybird код должен приниматься только от тех, кто заслуживает доверия и готов нести персональную ответственность за каждую строку кода, и то, соответствует ли код архитектуре проекта и сможет ли поддерживаться в будущем. Из проблем, которые возникают при приёме изменений от всех желающих, упоминается снижение доверия к авторам патчей - так как изменения можно формировать через AI, размер патча теперь не коррелирует с трудозатратами и потраченным на разработку временем. Принятие сторонних патчей также упрощает деятельность злоумышленников, первое время генерирующих рабочие изменения, чтобы заслужить доверие для последующего внедрения в код скрытой уязвимости. Дополнительно можно отметить майский отчёт о развитии Ladybird. Из недавних достижений отмечается:

Браузер Ladybird развивается Андреасом Клингом, который когда-то работал в компании Nokia и занимался разработкой KHTML, а затем в Apple был одним из разработчиков Safari. Изначально проект был создан как приложение для операционной системы SerenityOS, но летом 2024 года был выделен в отдельный проект и получил пожертвование в 1 млн. долларов. Браузер написан на языке С++ (стартовал проект переписывания компонентов на Rust) и распространяется под лицензией BSD. Проектом развиваются собственный движок LibWeb, JavaScript-интерпретатор LibJS и сопутствующие библиотеки.

| ||

|

Обсуждение (52 +18) |

Тип: К сведению |

| ||

| · | 05.06.2026 | Компания Alibaba опубликовала инструментарий Open Code Review для рецензирования кода (21 +7) |

|

Alibaba, одна из крупнейших китайских IT-компаний, опубликовала открытую платформу Open Code Review с реализацией гибридной архитектуры рецензирования, сочетающей строгие методы проверки с гибкими возможностями больших языковых моделей. Проект основан на коде применяемой в Alibaba внутренней системы рецензирования изменений, написан на языке Go и распространяется под лицензией Apache 2.0.

Система поддерживает интеграцию с различными большими языковыми моделями, допускает привязку комментариев к конкретным строкам в коде и содержит встроенные наборы правил для выявление типовых проблем и уязвимостей, таких как ошибки при синхронизации потоков, межсайтовый скриптинг и подстановка SQL-кода. Проверка на основе правил предоставляется для языков Java, TypeScript, Go, Python, Kotlin, C++ и C. Open Code Review предлагает инструментарий командной строки, читающий изменения из git, отправляющий их большой языковой модели через выбранного AI-агента и генерирующий структурированный отчёт с построчными комментариями. Помимо анализа переданных изменений AI-агент может выполнять поиск в кодовой базе, загружать файлы из репозитория и инспектировать другие изменённые файлы для более глубокого погружения в контекст и учёта связи с другими изменениями.

| ||

|

Обсуждение (21 +7) |

Тип: Программы |

| ||

| · | 05.06.2026 | Производитель телевизоров Roku опубликовал открытую операционную систему Roku LT OS (44 +24) |

|

Компания Roku, производящая телевизоры, телеприставки и устройства для умного дома, представила открытую операционную систему Roku LT OS, нацеленную на использование в специализированных инженерных проектах и встраиваемые системах. Roku LT OS позволяет создавать собственные решения, способные работать в окружениях с ограниченными ресурсами и жёсткими требованиями к задержкам и предсказуемому времени выполнения операций. Код проекта написан на языке Си и распространяется под лицензией Apache 2.0. Поддерживается создание прошивок для микроконтроллеров ESP32 и STM32, а также запуск Roku LT OS поверх Linux.

Для разработки решений на базе Roku LT OS поставляется SDK и примеры прошивок, а в качестве обучающего руководства предложен видеокурс. Roku использует Roku LT OS в пультах дистанционного управления телевизорами. Представленная ОС также задействована в университетском проекте LT Racing, развивающем гоночный электромобиль, в качестве операционной системы для блока управления (VCU, Vehicle Control Unit) на базе SoC STM32H755ZI. Данный чип включает два ядра ARM Cortex‑M4 и ARM Cortex‑M7, которые задействованы для раздельного изолированного выполнения независимых экземпляров Roku LT OS. В качестве минимальных требований к оборудованию заявлены процессор 100Mhz и 64 Кб ОЗУ. Запускаемые в Roku LT OS приложения собираются в форме динамически загружаемых разделяемых библиотек. Имеется поддержка TCP/IP стека lwIP, кодеков MP4 и Opus, шифрования и TLS. Поставляются драйверы для различных датчиков, Bluetooth, USB, устройств ввода, Wi-Fi, SD-карт, NPU, SPI, I2C.

| ||

|

Обсуждение (44 +24) |

Тип: Программы |

| ||

| · | 05.06.2026 | Microsoft анонсировал универсальный дистрибутив Azure Linux 4.0 (74 +2) |

|

Компания Microsoft анонсировала первую публично доступную экспериментальную сборку дистрибутива Azure Linux 4.0, подготовленную для запуске в виртуальных машинах и контейнерах. В дальнейшем обещают опубликовать экспериментальные сборки для WSL (Windows Subsystem for Linux) и AKS (Azure Kubernetes Service). Ветка Azure Linux 4 преподносится как универсальное решение, оптимизированное для платформы Azure и пригодное для использования во всех связанных с ней сферах, от виртуальных машин и контейнеров до узлов в кластере Kubernetes и систем разработчиков. Специфичные для дистрибутива изменения поставляются под лицензией MIT.

По сравнению с Azure Linux 3.0 новая ветка переведена с собственной пакетной базы на использование пакетов из дистрибутива Fedora 43. В качестве основы используются штатные SRPM-пакеты из репозиториев Fedora, для которых поставляется набор оверлеев - файлов конфигурации в формате TOML, дающих возможность пересобирать пакеты с дополнениями, оптимизациями и изменениями, необходимыми для Azure Linux. Для генерации результирующих RPM-пакетов на основе SRPM-пакетов Fedora и оверлеев применяется инструментарий azldev, написанный на языке Go и поставляемый под лицензией MIT. Система сборки Azure Linux даёт возможность генерировать как классические установочные окружения с RPM-пакетами, так и монолитные атомарно обновляемые системные образы. В Azure Linux 4.0 поставляется ядро Linux 6.18 с дополнительными оптимизациями, добавлена защита от атак через зависимости (supply chain), обеспечен предсказуемый цикл поддержки и выпуска обновлений, реализованы инструменты для интеграции с облаком Azure и включены возможности для усиления безопасности, такие как фильтрация системных вызовов, шифрование дисковых разделов, верификация репоизиториев и пакетов по цифровой подписи, защита от атак, связанных с символическими ссылками и сборка с опциями для защиты от переполнений буфера. В состав включены новые драйверы, оптимизированные для оборудования, применяемого в Azure, улучшена интеграция с гипервизором Hyper-V и добавлена поддержка GPU- и AI-ускорителей. Пакетный менеджер tdnf заменён на dnf5. Обеспечена поддержка SELinux. Среди задействованных версий системных компонентов: glibc 2.42, OpenSSL 3.5, systemd 258, Python 3.14, RPM 6.0.

| ||

|

Обсуждение (74 +2) |

Тип: Программы |

| ||

| · | 04.06.2026 | Релиз Chrome 149 (50 –9) |

|

Компания Google опубликовала релиз web-браузера Chrome 149. Одновременно доступен стабильный выпуск свободного проекта Chromium, выступающего основой Chrome. Браузер Chrome отличается от Chromium использованием логотипов Google, наличием системы отправки уведомлений в случае краха, модулями для воспроизведения защищённого от копирования видеоконтента (DRM), системой автоматической установки обновлений, постоянным включением Sandbox-изоляции, поставкой ключей к Google API и передачей RLZ-параметров при поиске. Для тех, кому необходимо больше времени на обновление, отдельно поддерживается ветка Extended Stable, сопровождаемая 8 недель. Следующий выпуск Chrome 150 запланирован на 30 июня.

Основные изменения в Chrome 149 (1, 2, 3, 4):

| ||

|

Обсуждение (50 –9) |

Тип: Программы |

| ||

| · | 04.06.2026 | Атака на реализации HTTP/2, приводящая к исчерпанию доступной памяти (128 +31) ↻ |

|

Раскрыта информация об уязвимости "HTTP/2 Bomb", затрагивающей различные реализации протокола HTTP/2 и позволяющей добиться отказа в обслуживании через исчерпание всей доступной процессу памяти. Наличие проблемы подтверждено в HTTP-серверах nginx, Apache httpd (CVE-2026-49975), Microsoft IIS, Envoy (CVE-2026-47774) и Cloudflare Pingora в конфигурации по умолчанию.

Уязвимость использует метод, напоминающий zip-бомбу, применяемую к функциональности сжатия заголовков в HTTP/2. Идея в том, что запрос может содержать тысячи сжатых заголовков, таких как "Cookie", без прикреплённых данных, каждый из которых в запросе представлен однобайтовой ссылкой в индексе HPACK, но на сервере требует полноценного выделения памяти под весь заголовок. Уровень расходования памяти в различных HTTP-серверах варьируется от примерно 70 байт на каждый байт в индексе для nginx, IIS и Pingora, до 4000 байт в Apache httpd и 5700 в Envoy. При атаке с потребительского компьютера, имеющего канал связи 100Mbps, для исчерпания 32 ГБ памяти требуется примерно 10 секунд при атаке на сервер с Envoy 1.37.2, 18 секунд - Apache httpd 2.4.67 и 45 секунд - nginx 1.29.7. Для блокирования уязвимости в выпуске nginx 1.29.8 из проекта freenginx была перенесена директива max_headers, по умолчанию допускающая обработку не более 1000 заголовков. В Envoy исправление включено в состав выпусков 1.35.11 и 1.36.7, в которых реализованы лимиты mutable_max_request_headers_kb и max_headers_count. В Apache httpd исправление предложено в выпуске модуля mod_http2 2.0.41, который ещё не вошёл в релизы Apache httpd. Для Microsoft IIS и Cloudflare Pingora исправления пока отсутствуют. В качестве обходного пути защиты можно отключить использование протокола HTTP/2 и выставить ограничение на размер памяти, доступный для рабочих процессов. Дополнение 1: HTTP-сервер Angie не подвержен уязвимости, поскольку перенес защиту от этой атаки из freenginx ещё в версии 1.8.0, вышедшей в 2024 году. Дополнение 2: Сформировано обновление pingora 0.8.1 с добавлением ограничений, блокирующих атаку. Дополнение 3: Наличие проблемы подтверждено в HTTP-сервере h2o. Исправление доступно в форме патча.

| ||

|

Обсуждение (128 +31) ↻ |

Тип: Проблемы безопасности |

| ||

| · | 04.06.2026 | Уязвимость в libinput, позволяющая повысить свои привилегии в системе (57 +18) |

|

В библиотеке libinput, предоставляющей унифицированный стек ввода для Wayland и X.Org Server, выявлена уязвимость (CVE-2026-50265), позволяющая добиться выполнения кода с правами root через подключение локальным пользователем виртуального устройства ввода, сэмулированного в пользовательском пространстве через uinput или uhid. Проблема устранена в выпусках 1.31.3 и 1.30.4.

Уязвимость присутствует в udev-обработчике libinput-device-group и вызвана отсутствием должного экранирования спецсимволов в атрибутах, получаемых от устройств и передаваемых в подсистему udev в форме "ключ=значение". Через подстановку символа перевода строки ("\n") в атрибут, можно добиться добавления своего правила udev, например, через выполнение uinput-команды UI_SET_PHYS("poc\n<SECOND_KEY>=<value>"). Для выполнения произвольных команд с правами root достаточно подобным способом подставить udev-правило со свойством "REMOVE_CMD", запускающем указанную команду после отключения устройства. Для эксплуатации уязвимости атакующий должен иметь доступ к устройству /dev/uinput или /dev/uhid. Обычно доступ к uinput и uhid имеет только пользователь root, но в некоторых дистрибутивах поставляются udev-правила, позволяющие непривилегированным пользователям использовать uinput. Например, в Fedora подобные правила выставляются при установке пакетов steam-devices, antimicrox и kdeconnectd. Доступен прототип эксплоита.

| ||

|

Обсуждение (57 +18) |

Тип: Проблемы безопасности |

| ||

| · | 03.06.2026 | Регрессии в rsync 3.4.3 и принятие изменений, подготовленных с использованием AI (179 +20) |

|

После выхода обновления утилиты для синхронизации файлов rsync 3.4.3 с исправлением 6 уязвимостей отмечено появление регрессий, нарушающих работоспособность ранее используемых конфигураций. Помимо этого непонимание и недовольство вызвало добавление за последние две недели в репозитории rsync около 50 изменений, подготовленных с использованием AI-ассистента Claude. Некоторые пользователи связали появление регрессий с генерацией низкокачественных исправлений уязвимостей при помощи AI.

Некоторые из регрессий в rsync 3.4.3:

Эндрю Триджелл (Andrew Tridgell), основатель проектов samba и rsync, два года назад вернувшийся к сопровождению rsync и добавивший проблемные коммиты, опубликовал заметку с пояснением сложившейся ситуации. По словам Эндрю, проект rsync столкнулся с лавиной отчётов об уязвимостях, многие из которых были сгенерированы через AI. В релизе rsync 3.4.3 появление регрессий стало ценой устранения уязвимостей. Эндрю сознательно предпочёл исправить уязвимости, несмотря на то, что исправления могли нарушить работу некоторых редких, но корректных сценариев использования rsync. Подобные сценарии не покрывались старым тестовым набором и ручными проверками, поэтому регрессии остались не замеченными и будут устранены в следующим выпуске 3.4.4. Возникшая ситуация побудила Эндрю модернизировать тестовый набор, ввести проверку покрытия кода и реализовать тестирование в системе непрерывной интеграции на разных платформах, а также выполнить анализ потенциальных уязвимостей. Так как Эндрю уже почти 60 лет и он предпочёл бы путешествовать на яхте, а не тратить своё время на устранение уязвимостей в rsync, он решил привлечь AI-ассистенты для выполнения рутинных задач в условиях свалившейся лавины сообщений об уязвимостях. Эндрю разработал архитектуру, план проверки и структуру нового тестового набора, после чего при помощи AI сгенерировал его на Python и заменил им ранее применявшийся тестовый shell-скрипт. При разработке использовалась модель Claude с ручной проверкой результата и перекрёстной проверкой в Codex и Gemini.

| ||

|

Обсуждение (179 +20) |

Тип: Тема для размышления |

| ||

| · | 03.06.2026 | Microsoft представил Coreutils для Windows, эмулятор терминала Intelligent Terminal и контейнеры в WSL (235 –11) |

|

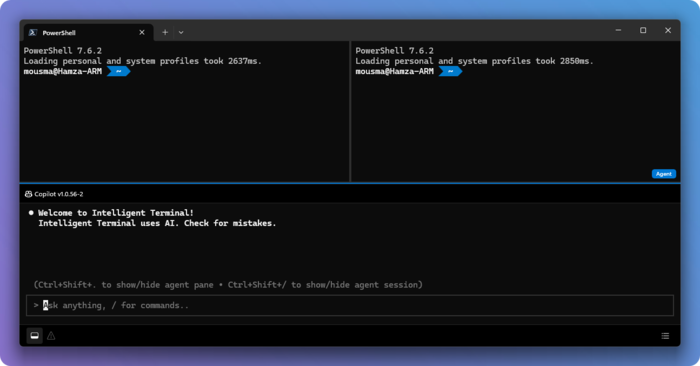

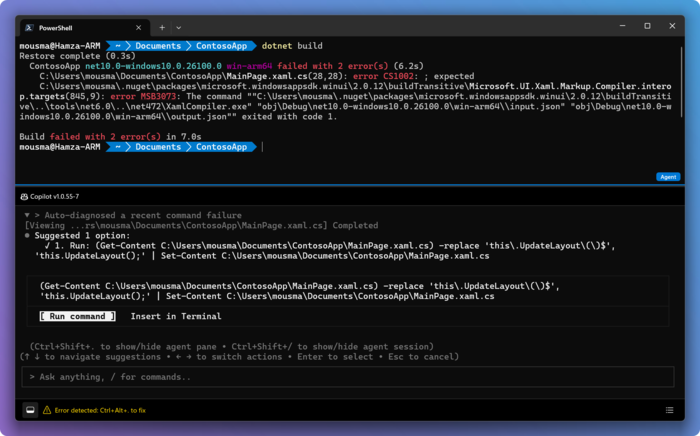

Компания Microsoft представила порт набора утилит Coreutils для платформы Windows. В состав входит несколько десятков утилит, включая sort, cat, chmod, chown, cp, find, sleep, sort, tee, echo, uptime и ls. Инструментарий позволяет напрямую использовать в Windows типовые утилиты, доступные в Linux и macOS, без использования прослойки WSL. Целью проекта заявлено упрощение перехода между Unix-подобными системами, WSL, контейнерами и Windows, и предоставление единого набора команд, флагов и методов, позволяющих переносить существующие скрипты из других систем без переписывания. Код написан на Rust и PowerShell, и распространяется под лицензией MIT.

Реализация основана на коде проекта uutils (Rust Coreutils), развивающего вариант GNU Coreutils на языке Rust, а также реализациях утилит find и grep на Rust. Утилиты собраны в виде одного универсального исполняемого файла "C:\Program Files\coreutils\coreutils.exe", отдельные команды к которому привязаны при помощи жёстких ссылок в NTFS. Из-за конфликта с имеющимися штатными утилитами Windows или привязки к специфичным возможностям из поставки исключены утилиты dd, dir, dircolors, shred, sync, uname, expand, kill, more, paste, timeout и whoami. Из состава также исключены утилиты, завязанные на не поддерживаемые в Windows концепции POSIX: chcon, chgrp, chmod, chown, chroot, groups, hostid, id, install, logname, mkfifo, mknod, nice, nohup, pathchk, pinky, runcon, stdbuf, stty, tty, users, who. Из ограничений и особенностей отмечается необходимость использовать NUL вместо /dev/null, отсутствие поддержки сигналов (SIGHUP, SIGPIPE, SIGUSR), возможность создания символических ссылок только после включения режима для разработчика, недоступность некоторых операций с правами доступа. При работе с каталогами принимаются как пути с символом "/", так и c "\". Одновременно представлен первый выпуск эмулятора терминала Intelligent Terminal, представляющего собой форк Windows Terminal с интегрированным AI-агентом. Поддерживается подключение AI-агентов, поддерживающих протокол ACP (Agent Client Protocol), таких как gitHub Copilot, Claude, Codex и Gemini. Код терминала написан на языках C++ и Rust, и открыт под лицензией MIT. По функциональности терминал близок к Windows Terminal и также поддерживает вкладки, темы оформления, профили, комбинации клавиши разделение экрана на отдельные области. Из отличий выделяется отдельная статусная строка с состоянием AI-агента и возможностью быстрого обращения к нему, а также привязанная к контексту закрепляемая панель для взаимодействия с AI-агентом. Имеется возможность просмотра истории действий AI-агентов и переключения между разными AI-агентами. Упоминается возможность отправки в Microsoft телеметрии с информацией об использовании программы.   Дополнительно анонсирован проект по созданию системы для запуска Linux-контейнеров в Windows, реализованной на базе прослойки WSL (Windows Subsystem for Linux). Инструментарий предоставляет типовой интерфейс командной строки wslc и API для создания, развёртывания и запуска контейнеров на базе Linux из окружения Windows, а также для обращения к запущенным контейнерам из Windows. Первую ознакомительную версию WSL-контейнеров намерены опубликовать в ближайшие месяцы в составе одного из обновлений WSL. Так как WSL является открытым проектом, отслеживать разработку можно уже сейчас на GitHub.

| ||

|

Обсуждение (235 –11) |

Тип: К сведению |

| ||

| · | 03.06.2026 | Расширение системной памяти через подкачку в видеопамяти NVIDIA (106 +48) |

|

Опубликован инструментарий nbd-vram, позволяющий разместить область подкачки в видеопамяти графической карты NVIDIA. Подобный манёвр даёт возможность виртуально увеличить размер памяти в системе, работающей на ноутбуках с впаянной нерасширяемой оперативной памятью и GPU NVIDIA. Код написан на языке Си и распространяется под лицензией MIT.

Например, на ноутбуке с 16 ГБ ОЗУ и видеокартой NVIDIA GeForce RTX 3070 с 8 ГБ VRAM через раздел подкачки можно задействовать дополнительные 7 ГБ памяти. В сочетании с применением модуля ядра zram для сжатого хранения раздела подкачки и подключением дополнительного раздела подкачки на SSD-накопителе общий размер адресуемой памяти в тестовой конфигурации доведён до 46 ГБ (при нехватке ОЗУ начинает использоваться видеопамять, затем привлекается сжатие при помощи zram и на последнем этапе задействуется подкачка на SSD). Производительность работы с видеопамятью при последовательном чтении оценивается примерно в 1.3 GB/s и задержками ниже NVMe из-за обращения к GPU по шине PCIe. Реализация основана на применении фонового процесса nbd-vram, который выделяет VRAM через API драйвера CUDA и предоставляет системе доступ к полученной видеопамяти в форме блочного устройства на базе протокола NBD (Network Block Device). В ядре Linux используется встроенный драйвер nbd без загрузки собственных специализированных модулей. После создания блочного устройства /dev/nbdX, связанного с выделенной видеопамятью, на нём штатными утилитами создаётся раздел подкачки. Для автоматизации запуска конфигурации с nbd-vram подготовлен инсталлятор и сервис systemd "vram-swap-nbd.service". Настройка сводится к заданию размера выделяемой видеопамяти и приоритета подкачки через переменные VRAM_SETUP_SIZE_MB и VRAM_SWAP_PRIORITY. Имеется опция для активации подкачки в видеопамяти только при подключении ноутбука к стационарному источнику питания, позволяющая экономить энергию в автономном режиме. Для работы nbd-vram требуется NVIDIA GPU c поддержкой CUDA (например, серии GeForce RTX и GTX), драйвер NVIDIA с библиотекой libcuda.so.1 (установка CUDA Toolkit не требуется), ядро Linux новее 3.0 и пакет nbd-client.

| ||

|

Обсуждение (106 +48) |

Тип: К сведению |

| ||

| · | 02.06.2026 | Проблемы с соблюдением авторского права при переписывании ScanCode на Rust при помощи AI (166 +29) |

|

Сопровождающий открытый инструментарий ScanCode Toolkit, предназначенный для сканирования кода на предмет пересечений с чужими авторскими правами, выявления используемых лицензий и обнаружения неисправленных уязвимостей, раскритиковал проект, создавший при помощи AI клон продукта ScanCode, переписанный с Python на Rust (название клона не упоминается, но, судя по всем признакам, речь про проект Provenant). Утверждается, что в переписанном проекте нарушена торговая марка ScanCode и удалены упоминания об авторских правах и лицензиях. Претензии объясняются тем, что в переписанном клоне продолжено использование ключевых алгоритмов ScanCode, сохранена архитектура проекта и структура кода.

По мнению сопровождающего ScanCode успешному созданию клона способствовало наличие у проекта исчерпывающего автоматизированного тестового набора, включающего более 90 тысяч тестов, из которых 40 тысяч посвящены обнаружению использования тех или иных лицензий в коде. Авторы переписанной версии заявили о существенном повышении производительности (в 10-100 раз), но, по словам сопровождающего ScanCode, ценой ускорения стало неполное прохождение тестового набора, а также снижение корректности работы и полноты предоставляемой информации (клон выдавал некорректные результаты и находил не всю информацию при анализе). Если в специальных тестах производительности Rust-порт существенно опережал ScanCode, то при прохождении стандартного тестового набора клон оказался медленнее, несмотря на то, что в нём пропускались некоторые проверки. После внесения в ScanCode оптимизаций, таких как кэширование, производительность ScanCode при сканировании кода стала не хуже, чем в клоне на Rust, при полном сохранении корректности работы. Авторам клона также вменяется нарушение авторских прав и лицензии Apache 2.0, под которой распространяется код ScanCode. Отмечается, что в процессе переписывания были нарушены 4 основных требования лицензии: оставление оригинального файла с примечанием (NOTICE), сохранение упоминаний об авторских правах, выделение совершённых изменений и смена имени в производной работе. После замечания авторы клона разместили файл NOTICE и переименовали свой проект, но два нарушения пока остаются неустранёнными. Сопровождающий ScanCode считает, что сообщество должно выработать критерии для разделения того, что при использовании AI считать производной работой, а что независимой реализацией. По его мнению, после переписывания кода на другом языке с сохранением алгоритмов и структуры результат продолжает оставаться производной работой, даже если в процессе были переименованы переменные и переделаны или удалены комментарии. Заявления авторов Rust-порта о независимой переработке, лишь вдохновлённой проектом ScanCode, в этом случае некорректно, так как работа нацелена на создание видимости оригинальной разработки, что даже хуже чем прямое копирование, так как подобные манипуляции сложнее обнаружить. Значительной проблемой при генерации кода через AI называется отсутствие отслеживания происхождения кода, который был использован для получения результата. По умолчанию AI-агенты, использующие код из открытых проектов, игнорируют информацию об авторах, если специально не реализованы средства выявления и сохранения метаданных о лицензиях и авторстве. Проблема атрибуции затрагивает не только работу по переписыванию кода с одного языка на другой, но и генерацию кода в общем виде - результат в этом случае может достаточно точно повторять шаблоны из существующего открытого кода, используемого в процессе обучения модели.

| ||

|

Обсуждение (166 +29) |

Тип: К сведению |

| ||

| · | 01.06.2026 | Атакующие встроили вредоносное ПО в 32 NPM-пакета Red Hat (86 +25) |

|

В результате компрометации процесса формирования релизов на базе GitHub Actions в принадлежащих компании Red Hat репозиториях RedHatInsights, злоумышленники смогли опубликовать в каталоге NPM 64 вредоносные версии, охватывающие 32 NPM-пакета для платформы Red Hat Cloud Services. Для каждого из поражённых NPM-пакетов были выпущены по две вредоносные версии, в которые был интегрирован код для активации нового варианта червя mini-shai-hulud, выполняющего поиск токенов и учётных данных в текущем окружении.

Червь размещался в файле index.js и активировался через preinstall-обработчик, вызываемый при установке поражённого пакета. После активации червь выполнял поиск в системе токенов к NPM (~/.npmrc), PyPI, CircleCI, AWS, GCP, Docker, Azure, HashiCorp и KubernetesK8s, а также закрытых ключей SSH. Найденные данные отправлялись злоумышленникам. В случае обнаружения токена для подключения к каталогу NPM червь автоматически публиковал новые вредоносные релизы для разрабатываемых в текущем окружении пакетов, поражая дерево зависимостей. Доступ к GitHub Actions был получен в результате компрометации учётной записи одного из сотрудников Red Hat, что позволило атакующим напрямую отправить коммиты в репозитории javascript-clients, frontend-components и platform-frontend-ai-toolkit, без прохождения стадии рецензирования. Через коммиты в систему непрерывной интеграции подставлялся файл ci.yaml, который при запуске сборочной работы запускал при помощи платформы bun скрипт _index.js. Скрипт использовал полномочие "id-token: write" для запроса у GitHub токена OIDC (OpenID Connect), который затем применялся для аутентификации в NPM при помощи механизма "trusted publishing". NPM-пакеты, содержащие вредоносный код:

| ||

|

Обсуждение (86 +25) |

Тип: Проблемы безопасности |

| ||

| · | 01.06.2026 | Разработаны правила использования AI в проекте Rust (77 +16) |

|

Разработчики языка программирования Rust готовят к публикации правила применения AI-ассистентов в проекте. Предложенные правила отточены в ходе обсуждения, насчитывающего более 3000 сообщений, одобрены 4 сопровождающими и ожидают публикации. За отдельными исключениями, правила запрещают передачу кода, сгенерированного через AI, в основной репозиторий rust-lang/rust, но не распространяются на субмодули, подветки и зависимости из каталога crates.io, а также другие репозитории организации. При этом правила разрешают использование AI для анализа, изучения, рецензирования и проверки кода.

Применение AI допускается в случаях, когда полученная через AI информация в частном порядке используется только одним разработчиком и не распространяется публично. Например, когда разработчик задаёт AI вопросы по коду, формирует для себя сводку по комментариям к PR или issue, привлекает AI для рецензирования изменений, создаёт через AI инструменты для личного использования, консультируется через AI о возможных вариантах выбора решения. Также допускается создание через AI экспериментальных изменений, не подлежащих рецензированию другими участниками. Запрещено применение AI для формирования комментариев, отчётов о проблемах и описаний изменений, публикуемых от имени участника. При этом разрешено цитирование выдачи от AI с явной пометкой, что контент сформирован через AI (например, прикрепление результатов диагностики через AI). Запрещено создание документации через AI. При рецензировании запрещено рассмотрение выводов AI как достаточных для приёма или отклонения изменений - результаты проверки через AI могут носить только рекомендательный характер. С оговорками и явным упоминанием, что результат получен через AI, разрешено применение AI для машинного перевода на другие языки, поиска и верификации ошибок, а также внесения незначительных изменений в код и тексты (например, правка опечаток и подбор синонимов). В рамках эксперимента допускается передача заранее согласованных, некритичных, досконально проверенных и хорошо протестированных изменений, изначально сгенерированных через AI. Перед отправкой pull-запроса c подобным изменением, разработчик должен заранее договориться с рецензирующими. Предлагаемые изменения должны помечаться меткой "ai-assisted" и могут затрагивать вторичные инструменты, такие как tidy и linkchecker, но не должны касаться ключевых возможностей и элементов языка. Для отслеживания результатов эксперимента изменения предписано отправлять в отдельный приватный Zulip-канал, доступ к которому предоставлен только участникам проекта.

| ||

|

Обсуждение (77 +16) |

Тип: К сведению |

| ||

| Следующая страница (раньше) >> | ||